トレンドトピック

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

@GMX_IOのエクスプロイトについての考え。これに20分を費やすと、エクスプロイトからあなたを救うかもしれません。

- リエントランシー攻撃は、Solidityベースのスマートコントラクトで一般的であり、@GMX_IOのハッキングの根本原因です。EVMベースのスマートコントラクトで避けるのは新しいことでも、簡単にもなりません

- Sui move言語自体がオブジェクト中心のモデルで設計されました - これにより、sui moveベースのスマートコントラクトがそのようなリスクを被るのを防ぎます

@GMX_IOに何が起こったのかを見るのは心から思います。それは多くの新しいアイデアの発端に影響を与えました。

Defiの操作にはリスクが伴うため、新しいDefiビルダーは、より堅牢な言語で実行するか、少なくともリエントランシー攻撃について何時間もかけて調査することを真剣にお勧めします。

私もこれを書きました、そしてうまくいけばこれは助けになります:

リエントランシーアタックとは何ですか、そしてなぜそれがSui Moveで起こらないのですか?

7月10日 00:40

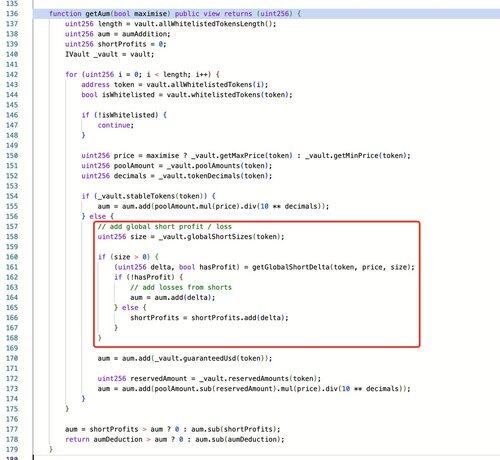

この攻撃の根本的な原因は@GMX_IOショートポジション操作がグローバルショート平均価格(globalShortAveragePrices)を即座に更新するという設計上の欠陥に起因しており、運用資産残高(AUM)の計算に直接影響を与え、それによってGLPトークンの価格操作を可能にします。

攻撃者は、注文の実行中に「timelock.enableLeverage」を有効にするKeeperの能力を利用して、この設計の脆弱性を悪用しました(これは、大規模なショートポジションを作成するための前提条件です)。リエントランシー攻撃を通じて、彼らは世界平均価格を操作するための大規模なショートポジションを確立することに成功し、1回の取引でGLP価格を人為的に膨らませ、償還操作を通じて利益を得ました。

5.31K

トップ

ランキング

お気に入り