Актуальні теми

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

думки про подвиг @GMX_IO. Витративши на це 20 хвилин, ви можете врятуватися від експлойту.

- Атака повторного входу є поширеною в смарт-контрактах на основі солідності та є основною причиною злому @GMX_IO. Це не нове і не так легко уникнути в смарт-контракті на основі EVM

- Sui move: сама мова була розроблена в об'єктно-орієнтованій моделі - це запобігає появі таких ризиків у смарт-контракті на основі sui move

Щиро спостерігати за тим, що сталося з @GMX_IO, адже це надихнуло на ініціацію багатьох нових ідей.

Експлуатація Defi є ризикованою, і я б серйозно рекомендував новим розробникам defi працювати на більш надійній мові або, принаймні, витратити години на дослідження того, що таке атака повторного входу.

Я теж це написав і, сподіваюся, це допоможе:

Що таке атака повторного входу і чому її не відбувається в Sui Move:

10 лип., 00:40

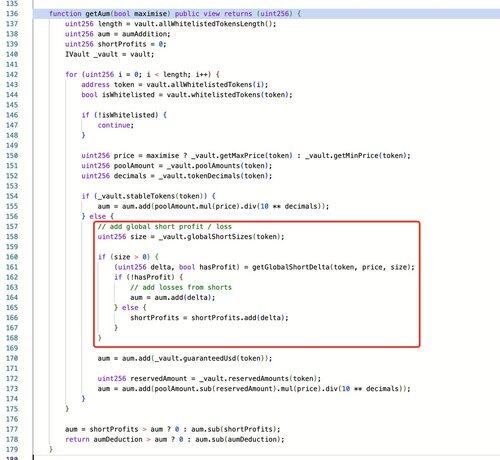

Основна причина цієї атаки пов'язана з недоліком дизайну @GMX_IO v1, коли операції з короткими позиціями негайно оновлюють глобальні короткі середні ціни (globalShortAveragePrices), що безпосередньо впливає на розрахунок активів під управлінням (AUM), тим самим дозволяючи маніпулювати ціноутворенням на токени GLP.

Зловмисник скористався цією вразливістю дизайну, використовуючи здатність Keeper активувати 'timelock.enableLeverage' під час виконання ордерів (обов'язкова умова для створення великих коротких позицій). За допомогою атаки повторного входу вони успішно встановили величезні короткі позиції для маніпулювання середніми світовими цінами, штучно завищуючи ціни GLP в рамках однієї транзакції та отримуючи прибуток за допомогою операцій викупу.

5,3K

Найкращі

Рейтинг

Вибране