热门话题

#

Bonk 生态迷因币展现强韧势头

#

有消息称 Pump.fun 计划 40 亿估值发币,引发市场猜测

#

Solana 新代币发射平台 Boop.Fun 风头正劲

GMX v1 通过 AUM 操作损失了 4200 万美元

昨天,GMX v1 遭受了一次攻击,导致通过 AUM 操作损失了 4200 万美元。这是 GMX 在 2025 年的第二次重大黑客事件(3 月损失了 1300 万美元)。

免责声明:这不是一份完整的事后分析,我主要关注 AUM 操作部分。

攻击向量:

1. 利用 `executeDecreaseOrder` 函数中的重入漏洞

2. 在回调期间,以人为低价开设大量空头头寸

3. 操纵 `globalShortAveragePrices`,夸大 AUM 计算

4. 系统认为它从空头中获得了巨大的“未实现利润”

5. 以夸大的价格赎回 GLP 代币,提取真实资产

核心问题:

GMX 的 AUM = 实体代币 + 稳定币 + 未实现交易利润 + 费用

当空头亏损(当前价格 > 平均价格)时,金库“获利”,AUM 增加。攻击者利用这一点创造了虚假的利润。

简单预防:

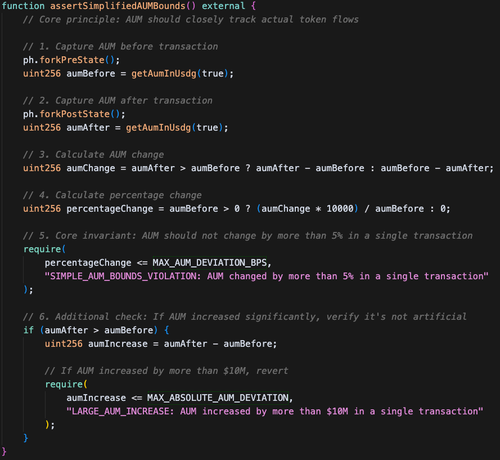

一个强制执行 `AUM_change ≤ net_token_inflow + 5%` 的 AUM 边界不变式将立即捕捉到这一点。

此次攻击以最小的真实存款创造了巨大的虚假价值——这正是经济理智检查所能检测到的。

一个简化版本的 @phylaxsystems 断言,可以检测并防止此次黑客攻击:

1.9K

热门

排行

收藏