Populære emner

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Post-kvantekryptografi går inn i distribusjon.

ICICLE by @Ingo_zk støtter nå ML-KEM (Kyber) med komplette parametersett, batching og asynkrone operasjoner.

La oss pakke ut denne! 👇

@Ingo_zk ML-KEM (Module-Lattice Key Encapsulation Mechanism) er den standardiserte Kyber-varianten under FIPS 203, designet for post-kvantekryptografi.

NIST-godkjente tre nivåer: Kyber512 (nivå 1), Kyber768 (nivå 3) og Kyber1024 (nivå 5).

@Ingo_zk ICICLE v3.9.0 implementerer ML-KEM i C++ med full støtte for alle tre parametersettene. Nøkkeloperasjoner – nøkkelgenerering, innkapsling, dekapsling – er malinstansiert via Kyber{512,768,1024}Params.

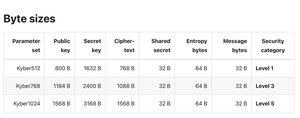

@Ingo_zk bytestørrelser per paramsett:

- Kyber512: PK=800B, SK=1632B, CT=768B

- Kyber768: PK=1184B, SK=2400B, CT=1088B

- Kyber1024: PK=1568B, SK=3168B, CT=1568B

@Ingo_zk MlKemConfig-strukturen støtter asynkrone operasjoner, tips om enhetslagring (f.eks. public_keys_on_device) og batching (batch_size). Tuningkroker via ConfigExtension* ext er tilgjengelige for backend-spesifikk optimalisering.

@Ingo_zk API-signaturer:

- keygen(entropi, config, public_keys, secret_keys)

- innkapsling(melding, public_keys, config, chiffertekster, shared_secrets)

- decapsulate(secret_keys, chiffertekster, config, shared_secrets)

@Ingo_zk Batching muliggjør parallellitet i nøkkelutveksling – avgjørende for skalerbare applikasjoner som sikre meldinger og PQ VPN-er.

@Ingo_zk ICICLE inkluderer eksempelbruk for Kyber768: allokering, entropigen, nøkkelpargenerering, innkapsling og innkapsling. Mønsteret er strukturert og konsistent på tvers av parametersett.

@Ingo_zk Denne implementeringen er i tråd med den endelige spesifikasjonen for NIST FIPS 203 (juni 2025). Den er skreddersydd for integrasjon i PQC-bevisste C++-applikasjoner, spesielt de som utnytter maskinvareakselerasjon.

2,96K

Topp

Rangering

Favoritter