Актуальні теми

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Постквантова криптографія — це не просто математика, це поле битви апаратного забезпечення.

Векторизація SIMD проводить чітку межу: одні схеми масштабуються, інші глухнуть.

Ось як, за словами @PrivacyScaling, архітектура процесора формує продуктивність PQC. 🧵

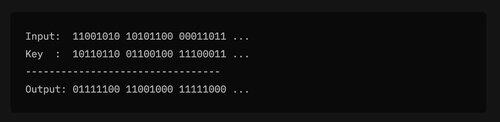

@PrivacyScaling Постквантова криптографія (PQC) вимагає ефективності та стійкості. Схеми на основі решітки домінують у цьому просторі завдяки їх структурній сумісності із сучасними оптимізаціями процесорів, зокрема з векторизацією SIMD.

@PrivacyScaling векторизація — SIMD (Single Instruction, Multiple Data) — дозволяє центральним процесорам застосовувати одну операцію до кількох точок даних одночасно. Це має вирішальне значення для прискорення поліноміальних операцій у криптографії на основі решітки.

@PrivacyScaling Ґратчасті схеми виражають криптографічні операції у вигляді множення матриць-векторів над поліноміальними кільцями, наприклад Z[x]/(xⁿ + 1). Вони можуть бути перетворені за допомогою теоретико-числового перетворення (NTT), зменшуючи складність від O(n²) до O(n log n).

@PrivacyScaling Многочленне додавання, множення та NTT можна векторизувати. Наприклад, 64 коефіцієнти можуть бути оброблені в двох інструкціях AVX2 з використанням 256-розрядних регістрів з 16-розрядними лініями.

@PrivacyScaling Схеми, засновані на ізогенезі, навпаки, чинять опір векторизації. Їх основний примітив — обчислення ізогенії між еліптичними кривими — не розпадається на структури, що розпаралелюються SIMD.

@PrivacyScaling Оптимізація в криптографії на основі ізогенезу черпає натхнення з традиційної криптографії з еліптичними кривими, включаючи редукцію та інверсію Монтгомері, криві Едвардса та методи польової арифметики, такі як представлення radix-2²⁹.

@PrivacyScaling Однак коефіцієнт посилення SIMD обмежений в операціях з еліптичною кривою — зазвичай до 9 смуг проти 64+ в операціях з ґратками. Таким чином, ґратчаста криптографія забезпечує більшу паралельність і пропускну здатність.

@PrivacyScaling Продуктивність сприяє ґратах. Тим не менш, схеми, засновані на ізогенії, все ще пропонують компактні розміри ключів/сигнатур. Схеми на кшталт SQIsign дозволяють уникнути відомих атак (наприклад, Castryck-Decru), не виявляючи точкових зображень.

@PrivacyScaling вердикт: криптографія на основі решітки сьогодні краще підходить для оптимізації на рівні процесора. Але компроміси — продуктивність і компактність — залишають місце для численних парадигм PQC, шляхів прийняття.

@PrivacyScaling У міру розвитку стандартизації вирішальну роль відіграватиме апаратно-орієнтований криптографічний дизайн. Подальший бенчмаркінг та аналіз впровадження визначатимуть реальний світ

2,99K

Найкращі

Рейтинг

Вибране