Tópicos populares

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

23pds (山哥)

Pai/@SlowMist_Team Parceiro&CISO/#Web3 Security Researcher/RedTeam/Pentester/AI Security Hunter #bitcoin

🚨 Um membro do suposto grupo de hackers norte-coreano Kimsuky APT sofreu uma grande violação de dados, com centenas de GB de arquivos internos e ferramentas vazados.

🧐 A invasão ocorreu por volta do início de junho de 2025, expondo as complexas backdoors, estruturas de phishing e operações de reconhecimento do grupo. De acordo com a análise dos arquivos vazados, os dumps internos provêm de dois sistemas comprometidos do operador Kimsuky, conhecido pelo pseudônimo "KIM". Um é uma estação de trabalho de desenvolvimento Linux rodando Deepin 20.9; o outro é um VPS público utilizado para atividades de phishing direcionado.

cc @SlowMist_Team 🧐

23,53K

🚨 A solução de carteira popular no setor de criptomoedas, HashiCorp Vault, foi descoberta com uma vulnerabilidade 0-Day, envolvendo autenticação e autorização, execução remota de código, entre outros. Por favor, atualize o mais rápido possível.

As vulnerabilidades 0-Day do HashiCorp Vault permitem que atacantes executem código remotamente.

3,05K

23pds (山哥) republicou

🚨O Ransomware Akira ataca VPNs da SonicWall em ataques provavelmente de zero-day

Nas últimas 72 horas, houve um aumento notável tanto em incidentes cibernéticos relatados internamente quanto externamente envolvendo firewalls SonicWall Gen 7 onde o SSLVPN está habilitado. Isso inclui atividades de ameaça destacadas por equipes de pesquisa em cibersegurança de terceiros, como:

- Arctic Wolf

- Google Mandiant

- Huntress

O KQL abaixo usa a telemetria de descoberta de dispositivos MDE para determinar se há um firewall SonicWall em seu ambiente e se a funcionalidade SSLVPN está em execução no endpoint do cliente.🫡

#Cibersegurança #SonicWall #ZeroDay #AkiraRansomware

1,79K

23pds (山哥) republicou

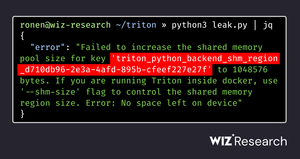

Nós (+@ronenshh) invadimos o servidor Triton AI da NVIDIA ao abusar de uma única mensagem de erro🚨

O resultado é RCE não autenticado que permite que atacantes comprometam o servidor e roubem modelos de IA proprietários🤯

Para mais detalhes e mitigação, confira nosso blog @wiz_io

19,44K

Top

Classificação

Favoritos

Tendências on-chain

Popular no X

Principais financiamentos atuais

Mais notável