热门话题

#

Bonk 生态迷因币展现强韧势头

#

有消息称 Pump.fun 计划 40 亿估值发币,引发市场猜测

#

Solana 新代币发射平台 Boop.Fun 风头正劲

我不确定大多数隐私领域的人是否完全意识到“先收割后解密”攻击。我们一直在说,距离第一台成熟的量子计算机在实际案例中运行 Shor 算法还有 n 年。

后量子安全并不是未来的奢侈品,尤其对于隐私系统而言。威胁模型已经发生了变化:对手今天不需要量子计算机就能在明天破解你的数据。他们只需要收集数据。每一笔加密交易、消息或证明,只要进入公共内存池或链上,就可以无限期存档。一旦足够强大的量子机器到来,任何在经典椭圆曲线假设下加密的内容都会变成明文。这就是“先收割后解密”问题,它悄然摧毁了“今天加密意味着永远私密”的保证。

隐私协议必须将此视为一项首要设计约束。如果你的系统依赖于 ECDH、secp256k1 签名来派生密钥,或在隐私层内使用任何基于椭圆曲线的加密,你已经在让用户面临延迟泄露的风险。我们喜欢认为隐私是一种瞬时属性,但实际上它是一种持久属性:它必须经得起时间、硬件进步以及拥有长久记忆和廉价存储的对手的考验。

这就是为什么后量子安全对隐私的重要性远超一般身份验证或共识。签名可以轮换。验证者密钥可以迁移。但一旦发布,密文就是永久的。而“解密”不是你可以修复的错误。

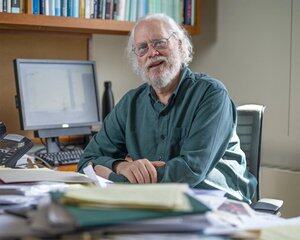

(视觉:彼得·肖尔)

热门

排行

收藏