المواضيع الرائجة

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

لست متأكدا أن معظم الناس في مجال الخصوصية على دراية كاملة بهجوم "الحصاد الآن-فك التشفير لاحقا". نستمر في القول إن لدينا n سنة حتى ينفذ أول حاسوب كموري ناضج خوارزمية شور على حالة حقيقية.

الأمن بعد الكم ليس رفاهية مستقبلية، خاصة لأنظمة الخصوصية. نموذج التهديد قد تغير بالفعل: الخصوم لا يحتاجون اليوم إلى حاسوب كمومي لكشف بياناتك غدا. هم فقط بحاجة لجمعها. كل معاملة مشفرة، رسالة، أو إثبات يصل إلى الميم أو السلسلة العامة يمكن أرشفتها إلى أجل غير مسمى. في اللحظة التي تصل فيها آلة كمومية قوية بما فيه الكفاية، يصبح أي شيء مشفر وفقا لافتراضات المنحنى الإهليلجي الكلاسيكي نصا واضحا. هذه هي مشكلة الحصاد الآن-فك التشفير لاحقا، وهي تلغي بهدوء الضمان بأن "التشفير اليوم يعني خاصا إلى الأبد."

يجب على بروتوكولات الخصوصية التعامل مع هذا كقيد تصميم من الدرجة الأولى. إذا كان نظامك يعتمد على ECDH أو توقيعات secp256k1 لاشتقاق المفاتيح، أو أي تشفير قائم على منحنى إهليلجي داخل طبقة الخصوصية الخاصة بك، فأنت بالفعل تعرض المستخدمين لاختراق متأخر. نحب أن نعتقد أن الخصوصية خاصية فورية، لكنها في الواقع خاصية دائمة: يجب أن تصمد أمام الزمن، والتطورات في الأجهزة، وخصوم ذوي ذاكرة طويلة وتخزين رخيص.

لهذا السبب أصبح الأمن بعد الكم مهما أكثر بكثير من أجل الخصوصية من المصادقة العامة أو الإجماع. يمكن تدوير التوقيع. يمكن نقل مفتاح التحقق من المعلومات. لكن النصوص المشفرة، بمجرد نشرها، تصبح دائمة. و"فك التشفير" ليس خطأ يمكنك إصلاحه.

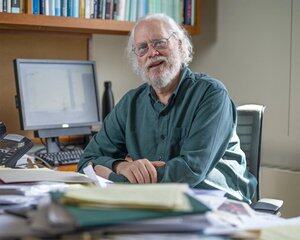

(صورة: بيتر شور)

الأفضل

المُتصدِّرة

التطبيقات المفضلة